Με την ονομασία ZLoader, το κακόβουλο λογισμικό είναι ένα τραπεζικό trojan που χρησιμοποιεί web injection για να κλέψει cookies, κωδικούς πρόσβασης και οποιαδήποτε ευαίσθητη πληροφορία. Το ZLoader έχει γίνει γνωστό ότι στο παρελθόν έχει μεταφέρει ransomware και βρέθηκε στο ραντάρ της CISA τον Σεπτέμβριο του 2021 ως μέθοδος που ευθύνεται για τη διανομή του ransomware Conti.

Κατά τη διάρκεια του ίδιου μήνα, η Microsoft δήλωσε ότι οι χειριστές του ZLoader αγόραζαν διαφημίσεις με λέξεις-κλειδιά της Google για να διανέμουν διάφορα στελέχη κακόβουλου λογισμικού, συμπεριλαμβανομένου του ransomware Ryuk. Σήμερα, η CPR δημοσιεύει μια έκθεση που περιγράφει λεπτομερώς την επανεμφάνιση του ZLoader σε μια εκστρατεία που έχει πάρει πάνω από 2.000 θύματα σε 111 χώρες. Η CPR αποδίδει την εκστρατεία στην εγκληματική ομάδα του κυβερνοχώρου MalSmoke.

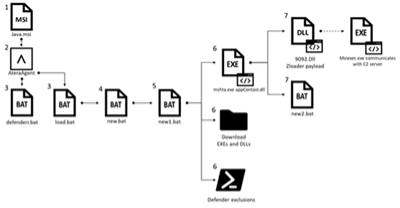

Αλυσίδα μόλυνσης

- Η επίθεση ξεκινά με την εγκατάσταση νόμιμου προγράμματος απομακρυσμένης διαχείρισης που προσποιείται ότι είναι εγκατάσταση Java

- Μετά από αυτή την εγκατάσταση, ο δράστης έχει πλήρη πρόσβαση στο σύστημα και μπορεί να ανεβάζει/κατεβάζει αρχεία και επίσης να εκτελεί σενάρια, οπότε ο επιτιθέμενος ανεβάζει και εκτελεί μερικά σενάρια που κατεβάζουν περισσότερα σενάρια που εκτελούν το mshta.exe με το αρχείο appContast.dll ως παράμετρο

- Το αρχείο appContast.dll είναι υπογεγραμμένο από τη Microsoft, παρόλο που στο τέλος του αρχείου έχουν προστεθεί περισσότερες πληροφορίες

- Οι πρόσθετες πληροφορίες κατεβάζουν και εκτελούν το τελικό ωφέλιμο φορτίο Zloader, υποκλέπτοντας διαπιστευτήρια χρήστη και προσωπικές πληροφορίες από τα θύματα

Σχήμα 1. Απλοποιημένη εικόνα της αλυσίδας μόλυνσης

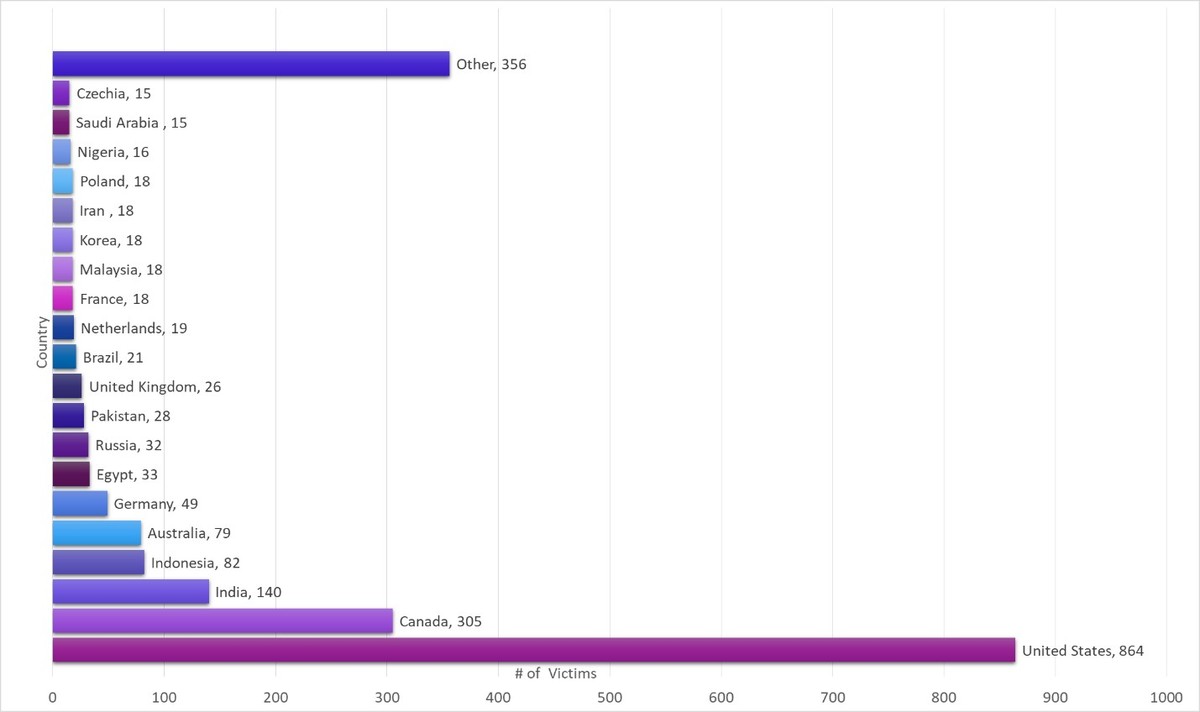

Θύματα

Μέχρι στιγμής, το CPR έχει καταγράψει 2170 μοναδικά θύματα. Τα περισσότερα θύματα κατοικούν στις Ηνωμένες Πολιτείες, ακολουθούν ο Καναδάς και η Ινδία.

Σχήμα 2. Αριθμός θυμάτων ανά χώρα

Αναφορά:

Η CPR εκτιμά ότι οι εγκληματίες του κυβερνοχώρου πίσω από την εκστρατεία είναι οι Malsmoke, δεδομένων ορισμένων ομοιοτήτων με προηγούμενες εκστρατείες.

Αποκάλυψη:

Η CPR ενημέρωσε τη Microsoft και την Atera για τα ευρήματά της.

Ο Kobi Eisenkraft, Malware Researcher της Check Point δήλωσε σχετικά: "Οι άνθρωποι πρέπει να γνωρίζουν ότι δεν μπορούν να εμπιστεύονται αμέσως την ψηφιακή υπογραφή ενός αρχείου. Αυτό που βρήκαμε ήταν μια νέα καμπάνια του ZLoader που εκμεταλλεύεται την επαλήθευση της ψηφιακής υπογραφής της Microsoft για να κλέψει ευαίσθητες πληροφορίες των χρηστών. Αρχίσαμε να βλέπουμε για πρώτη φορά στοιχεία της νέας εκστρατείας γύρω στον Νοέμβριο του 2021. Οι επιτιθέμενοι, στους οποίους αποδίδουμε την επίθεση είναι οι MalSmoke, οι οποίοι επιδιώκουν την κλοπή διαπιστευτηρίων χρηστών και προσωπικών πληροφοριών από τα θύματα. Μέχρι στιγμής, έχουμε μετρήσει πάνω από 2.170 θύματα σε 111 χώρες και συνεχίζουμε. Συνολικά, φαίνεται ότι οι δράστες της εκστρατείας Zloader καταβάλλουν μεγάλη προσπάθεια για την αποφυγή του εντοπισμού και εξακολουθούν να ενημερώνουν τις μεθόδους τους σε εβδομαδιαία βάση. Προτρέπω τους χρήστες να εφαρμόσουν την ενημέρωση της Microsoft για αυστηρή επαλήθευση Authenticode, καθώς δεν είναι εγκατεστημένο από προεπιλογή"

Συμβουλές ασφαλείας

1. Εφαρμόστε την ενημερωμένη έκδοση της Microsoft για αυστηρή επαλήθευση Authenticode. Δεν εφαρμόζεται από προεπιλογή.

2. Μην εγκαθιστάτε προγράμματα από άγνωστες πηγές ή τοποθεσίες.

3. Μην ανοίγετε συνδέσμους και άγνωστα συνημμένα αρχεία που λαμβάνετε μέσω ταχυδρομείου.